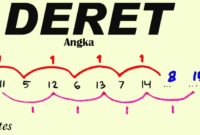

Pembahasan Soal Deret Angka Dalam Tes Psikotes – Sebelum melamar pekerjaan, CPNS, dan lain-lain biasanya para peserta akan diberikan beberapa […]

Anto Tunggal

Rumus Persamaan Garis Lurus Beserta Contoh Soal

Rumus Persamaan Garis Lurus Beserta Contoh Soal – Dalam pelajaran Matematika terdapat materi pembelajaran tentang persamaan garis lurus. Apa itu […]

Apa yang Dimaksud Dengan Penyerbukan? Pengertian, Jenis, dan Prosesnya

Apa yang Dimaksud Dengan Penyerbukan? Pengertian, Jenis, dan Prosesnya – Mempelajari sistem reproduksi tumbuhan termasuk materi dasar yang wajib kita […]

Contoh Pelesatarian Ex Situ Beserta, Pengertian, dan Penjelasannya

Contoh Pelesatarian Ex Situ Beserta, Pengertian, dan Penjelasannya – Upaya melestarikan spesies flora dan fauna yang terancam punah bukan pekerjaan […]

Apa yang Dimaksud Pelestarian In Situ? Berikut Penjelasan dan Contohnya

Apa yang Dimaksud Pelestarian In Situ? Berikut Penjelasan dan Contohnya – Melestarikan keragaman flora dan fauna sudah menjadi kewajiban kita […]

9 Contoh Teks Laporan Hasil Observasi pada Tumbuhan, Hewan, Alam dan Lingkungan Lengkap

9 Contoh Teks Laporan Hasil Observasi pada Tumbuhan, Hewan, Alam dan Lingkungan Lengkap – Hampir semua siswa pasti pernah membaca […]